Social Engineering: 5 Beispiele

Erfahren Sie, wie Sie gängige Formen des Social Engineering erkennen und verhindern können, mit denen Cyberangreifer Unternehmen ausbeuten.

Wichtige Punkte

- Bei Social-Engineering-Angriffen werden Mitarbeiter manipuliert, damit sie den Wünschen der Betrüger nachkommen, indem sie sich oft als Chef, Lieferant oder Partner ausgeben.

- Diese Angriffe versuchen, Benutzer dazu zu verleiten, Malware einzuschleusen, Geld zu überweisen oder vertrauliche Informationen weiterzugeben.

- Schulungen zum Sicherheitsbewusstsein sind nach wie vor der beste Schutz gegen Social Engineering, aber Unternehmen brauchen auch die Hilfe von Automatisierung und künstlicher Intelligenz, um mit den sich entwickelnden Taktiken Schritt zu halten.

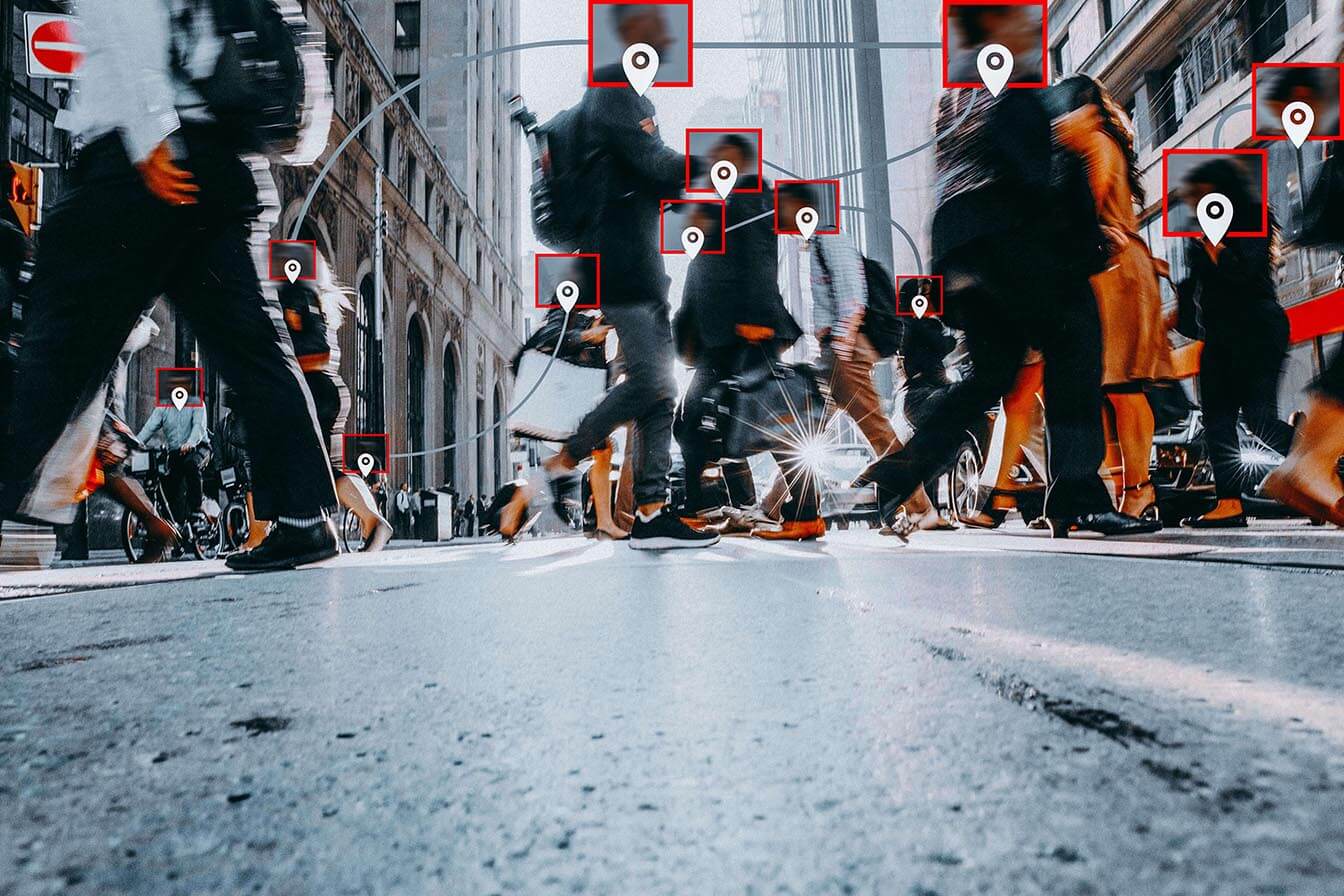

Das Wort "sozial" impliziert gute Zeiten, Austausch und Gemeinschaft. Im Bereich der Cybersicherheit hat der Begriff "Social Engineering" jedoch eine dunkle, gefährliche Bedeutung. Social-Engineering-Angriffe stellen eine zunehmende und immer raffiniertere Bedrohung dar. Gleichzeitig entwickeln Sicherheitsanbieter wie Mimecast die Abwehrmaßnahmen gegen Social Engineering mit fortschrittlichen Technologien wie der künstlichen Intelligenz (KI) kontinuierlich weiter.

Was ist Social Engineering?

Wie der Name schon sagt, handelt es sich beim Social Engineering um eine Angriffsmethode, bei der der Betrüger persönliche Informationen als Waffe einsetzt, um einen Benutzer anzugreifen. Bei den Informationen kann es sich um die Berufsbezeichnung oder die Aufgaben einer Person, den Namen eines Vorgesetzten oder leitenden Angestellten in der Organisation oder um Einzelheiten zu einem wichtigen bevorstehenden Ereignis handeln. Oftmals geben sich die Betrüger als andere Personen oder Organisationen aus - Kollegen, Partner oder Vorgesetzte - und erstellen eine überzeugende Nachricht, die den Empfänger dazu bringt, böswillige Aktivitäten durchzuführen, z. B. unbeabsichtigt Malware zu installieren, Geld zu überweisen oder vertrauliche Informationen mit Cyberkriminellen auszutauschen.

Fünf Arten von Social-Engineering-Angriffen

Laut dem Verizon-Bericht über Datenschutzverletzungen aus dem Jahr 2021 hat Social Engineering seit 2017 zugenommen. In jüngster Zeit hat das Social Engineering einen "kometenhaften" Anstieg der von Verizon als "Falschdarstellung" bezeichneten Taktiken verzeichnet, die während der Covid-19-Pandemie um das 15-fache zunahmen.[1]

Die Social-Engineering-Methoden entwickeln sich mit den Kanälen und Technologien, die den Betrügern zur Verfügung stehen, ständig weiter. So wie sich Phishing über "Klicken Sie hier für einen Preis"-E-Mails hinaus auf "Smishing" (per Text) ausgeweitet hat, sind auch die Betrüger beim Einsatz von Social Engineering immer raffinierter geworden. Dank sozialer Medien und dem Verkauf von Datenbanken mit gestohlenen Informationen im Dark Web können Cyberkriminelle große Datenbestände erwerben, um ihre Angriffe durchzuführen. Ihre Ansätze umfassen:

- Whaling: So wie Spear-Phishing Informationen nutzt, um einen Benutzer mit einer personalisierten Nachricht anzusprechen, geht Whaling einen Schritt weiter und zielt auf einen großen Fisch im Unternehmen. Aus diesem Grund wird er auch als CEO- oder CFO-Betrug bezeichnet.

- Pretexting: In der Regel handelt es sich bei Pretexting um eine E-Mail, die den Anschein erweckt, von einem Anbieter oder Partner zu stammen und ein dringendes Problem lösen zu wollen. Unter diesem Vorwand versuchen die Betrüger jedoch, dem Benutzer Passwörter oder vertrauliche Informationen zu entlocken. Der Betrüger kann zum Beispiel eine E-Mail senden und sich als Kunde ausgeben, der Zugang zu einem Geschäftskonto benötigt, um eine Rechnung zu bezahlen.

- Quid pro quo: Wie der Name schon sagt, beinhaltet diese Art von Angriff einen Austausch von Informationen oder Dienstleistungen. Der Betrüger kann sich als Administrator ausgeben und versuchen, ein technisches Problem zu "lösen", indem er den Mitarbeiter um Zugang zu seinem Computer bittet. Sind die Betrüger erst einmal drin, können sie sich als dieser Benutzer im Netzwerk bewegen und auf alle Dateien zugreifen, ohne von den Sicherheitskräften entdeckt zu werden.

- Wasserloch: Cyberkriminelle haben es manchmal auf Websites abgesehen, die von Mitgliedern einer bestimmten Branche oder Organisation besucht werden. Die Betrüger infizieren die Website mit Malware und warten darauf, dass die Nutzer auf die Website zugreifen, um dann den bösartigen Code zurück auf ihre Server zu übertragen.

- Angler-Phishing: ist eine Form des Man-in-the-Middle-Betrugs, bei dem Betrüger Nutzer abfangen, die auf Social-Media-Plattformen über Kundendienstprobleme berichten. Sie geben sich als das Unternehmen aus, indem sie ein gefälschtes Konto verwenden, und bieten den Nutzern per Post oder E-Mail Hilfe an. Wenn der Benutzer reagiert, machen sich die Betrüger mit seinen persönlichen Daten oder Zugangsdaten davon oder verleiten ihn zum Herunterladen von Malware auf sein Netzwerk. Dieser Angriff schadet nicht nur den Nutzern, sondern auch dem Ruf des Unternehmens, das gefälscht wird.

Beispiele für echte Social-Engineering-Angriffe

Wie einige der Top-Phishing-Angriffe in den letzten zehn Jahren gezeigt haben, beinhalten hochkarätige Cyberkriminalität oft eine Dosis Social Engineering:

- Walfang: Der CEO und der CFO eines europäischen Luft- und Raumfahrtunternehmens verloren ihren Job nach einem Walfangvorfall, der das Unternehmen über 47 Millionen Dollar kostete. In einer E-Mail, die angeblich vom CEO stammte, wurde ein Angestellter aufgefordert, Gelder zur Unterstützung einer Übernahme zu überweisen. Sowohl die E-Mail als auch der Deal waren gefälscht, und das Geld ging auf ein Konto der Diebe. Bei der Kündigung der leitenden Angestellten sagte der Vorstand, sie hätten ihre E-Mails besser schützen müssen.[2]

- Vorspiegelung falscher Tatsachen: Ein Dieb gab sich als Hardware-Lieferant aus und verschickte gefälschte Rechnungen, die auf Offshore-Bankkonten überwiesen wurden, um zwei Tech-Giganten anzugreifen. Über einen Zeitraum von mehreren Jahren wurden bei mehreren Angriffen fast 100 Millionen Dollar gestohlen.[3]

- Quid pro quo: Mit dem Aufkommen der Telearbeit stieg auch der Betrug im Bereich des technischen Supports stark an, so dass sich das, was früher eher ein Verbraucherbetrug war, zu einem Geschäftsrisiko entwickelte.[4]

- Wasserloch: Ein internationaler Luftfahrtverband, der den Vereinten Nationen angeschlossen ist, war der unfreiwillige Partner von Cyberspionen. Von staatlicher Seite gesponserte Hacker drangen 2016 in das Netzwerk ein und nutzten es ein Jahr lang als Wasserloch, um in die Netzwerke der Mitgliedsgesellschaften und Luftfahrtbehörden auf der ganzen Welt einzudringen.[5]

- Angler-Phishing: Sicherheitsexperten im Vereinigten Königreich entdeckten 2016 eine Flut von Angler-Phishing-Angriffen, die auf eine Reihe britischer Banken abzielten. Die Betrüger erstellten ähnlich aussehende Twitter-Profile, die die Kundendienstkonten der Banken imitierten, und nutzten sie, um Kreditkarten- und PIN-Nummern sowie andere sensible Informationen von ahnungslosen Kontoinhabern zu sammeln.[6]

Wie Technologie Social-Engineering-Angriffe abwehren kann

Wie in so vielen Fällen von Internetkriminalität ist die beste Verteidigung gegen Social-Engineering-Angriffe Sicherheitsschulungen. Bringen Sie allen Benutzern des Systems bei, dass sie bei Nachrichten, in denen sensible Informationen, Zahlungen oder Softwareinstallationen verlangt werden, skeptisch sein sollten, auch wenn sie vom Chef zu kommen scheinen.

Wie das FBI in einer kürzlich veröffentlichten Warnung über kompromittierte Geschäfts-E-Mails (BEC) empfohlen hat, sollten Mitarbeiter sicherstellen, dass die URLs in E-Mails tatsächlich mit der Organisation übereinstimmen, die sie vorgeben zu repräsentieren, überprüfen, ob alle in der E-Mail enthaltenen Links richtig geschrieben sind (Betrüger verwenden oft ähnlich aussehende Adressen) und niemals persönliche Informationen per E-Mail weitergeben. Unternehmen sollten außerdem sicherstellen, dass die Einstellungen an den Arbeitsplätzen ihrer Mitarbeiter so eingestellt sind, dass sie die Erweiterungen von E-Mail-Adressen sehen können, damit sie Phishing-Nachrichten erkennen können, die einen legitimen Absender vortäuschen, indem sie z. B. ein ".com" durch ein ".org" ersetzen.

Aber das Bewusstsein kann nur bis zu einem gewissen Punkt reichen, vor allem, wenn die Angreifer ihre Social-Engineering-Taktiken ständig weiterentwickeln. Künstliche Intelligenz (KI) und maschinelles Lernen sind hilfreich, um mit der Entwicklung der Betrüger Schritt zu halten und stärkere Abwehrmaßnahmen zu entwickeln, da sie aus aktuellen Angriffen lernen:

- Die Automatisierung kann den E-Mail-Verkehr überprüfen und nach ähnlichen URLs, falsch geschriebenen Adressen und verdächtigen Websites suchen, die Anzeichen für einen laufenden Betrug sein können. Diese E-Mails können beim Empfänger als verdächtig gekennzeichnet werden, und es werden Warnmeldungen ausgegeben, die den Grad des Risikos anzeigen. Die verdächtigen E-Mails können auch in einer virtuellen "Sandbox" unter Quarantäne gestellt werden, wo sie keine Systeme infizieren können. Tools zur Verhinderung von E-Mail-Trackern unterbinden auch Taktiken zur Identifizierung von Opfern und zur Verfeinerung von Botschaften.

- KI kann das Netzwerk Ihres Unternehmens in Echtzeit schützen, indem sie das Verhalten der Nutzer analysiert. KI kann nicht nur alle Aktivitäten markieren, die von der Norm abweichen, z. B. den Standort des Absenders, sondern auch den Text analysieren und feststellen, ob er sich nicht wie etwas liest, das die betreffende Person gesendet hätte. Die auf maschinellem Lernen basierende Technologie des Identitätsgraphen kann Nutzer ihrem üblichen Kontext zuordnen - den Servern und Geräten, die mit dem Profil einer Person verbunden sind - und ungewöhnliche Verhaltensweisen erkennen, die darauf hindeuten können, dass ein Betrüger unterwegs ist.

- Maschinelles Lernen und künstliche Intelligenz können auch dabei helfen, sich an veränderte Taktiken anzupassen, wenn sich der Betrug weiterentwickelt. Sie analysieren Muster und lernen daraus, um die Modelle zur Erkennung von Bedrohungen kontinuierlich zu verbessern und die geltenden Regeln zu ändern.

Die Quintessenz

Social Engineering ist ein wachsendes Problem im Bereich der Cybersicherheit, aber die Werkzeuge, um dieser Praxis entgegenzuwirken, sind vorhanden. Schulungen zum Sicherheitsbewusstsein sind die beste Verteidigung, aber eine Reihe von automatisierten Technologien kann Sicherheitsteams dabei helfen, auf dem Laufenden zu bleiben und ihre Verteidigung weiterzuentwickeln, um die neuesten Taktiken der Angreifer zu blockieren. Sehen Sie, wie Mimecast AI nutzt, um Social Engineering zu vereiteln.

[1] "2021 Data Breach Investigation Report," Verizon

[2] "Aerospace company, hit by cyber fraud, fires CEO," Business Insurance

[3] "Wie dieser Betrüger mit Phishing-E-Mails über 100 Millionen Dollar gestohlen hat," CNBC

[4] "Phony Tech Support Scams Target Remote Workers during the Pandemic," Cognizant

[5] "Dokumente zeigen, dass die UN-Luftfahrtbehörde mit Sitz in Montreal versucht hat, den Cyberangriff von 2016 zu vertuschen", CBC News

[6] "Twitter-Phishing-Kampagne zielt auf Kunden aller großen britischen Banken", ZDNet

Abonnieren Sie Cyber Resilience Insights für weitere Artikel wie diesen

Erhalten Sie die neuesten Nachrichten und Analysen aus der Cybersicherheitsbranche direkt in Ihren Posteingang

Anmeldung erfolgreich

Vielen Dank, dass Sie sich für den Erhalt von Updates aus unserem Blog angemeldet haben

Wir bleiben in Kontakt!