Domande frequenti su DMARC

Che cos'è un record DMARC?

Un record DMARC è un record DNS TXT pubblicato nel database DNS di un dominio che indica ai server di posta in ricezione cosa fare con i messaggi che non si allineano o non si autenticano con SPF e DKIM. Il record DMARC consente di inviare al proprietario del dominio dei rapporti su quali messaggi vengono autenticati e perché.

Che aspetto ha un record DMARC?

Tutti i set di regole DMARC sono specificati nel record DMARC. Un record DMARC consente alle organizzazioni che inviano e-mail di informare gli ISP (come Gmail, Microsoft, Yahoo!, ecc.) se un dominio ha implementato il DMARC.

𠊊 Il record DMARC viene pubblicato nel DNS come record TXT e il nome del record TXT può essere impostato come "_dmarc.yourdomain.com". dove "yourdomain.com" viene sostituito con il nome di dominio effettivo dell'organizzazione (o sottodominio).

Esempio di record TXT DMARC:

v=DMARC1; p=none; rua=mailto:example@example.com; ruf=mailto:example@ example.com; fo=1;

La politica DMARC indica ai ricevitori di e-mail come elaborare le e-mail che ricevono e viene anche pubblicata nel record DMARC. Quando si implementa il DMARC, sono disponibili tre politiche che possono essere pubblicate per lavorare alla fine verso una politica di rifiuto forzato che indica ai sistemi di ricezione delle e-mail di accettare solo messaggi legittimi.

Politiche DMARC disponibili:

- Nessuno (solo monitoraggio)

- Quarantena

- Rifiuta

Politica di monitoraggio: p=nessuno

La politica Nessuno (solo monitoraggio): p=Nessuno. Questa politica consente alle organizzazioni di indicare ai sistemi di ricezione delle e-mail di inviare i rapporti DMARC all'indirizzo pubblicato nel tag RUA o RUF del record DMARC. La politica di solo monitoraggio aiuta a ottenere approfondimenti su un canale e-mail, in quanto fornisce informazioni su chi sta inviando e-mail a nome di un dominio. La politica p=none non influisce sulla deliverability delle e-mail.

Politica di quarantena: p=quarantena

La politica di quarantena: p=quarantena. Oltre all'invio di rapporti DMARC, la politica di quarantena istruisce i sistemi di ricezione delle e-mail a consegnare le e-mail non conformi a DMARC nella cartella spam. L'applicazione della politica p=quarantena mitigherà l'impatto dello spoofing, anche se le e-mail spoofate saranno comunque consegnate al destinatario (cartella spam).

Politica di rifiuto: p=rifiuto

La politica di rifiuto: p=rifiuto. Oltre all'invio dei rapporti DMARC, il criterio di rifiuto DMARC indica ai sistemi di ricezione delle e-mail di rifiutare tutti i messaggi (dannosi) che non sono conformi al DMARC e di consegnare tutte le e-mail conformi al DMARC nella casella di posta principale.

Questa politica DMARC applicata attenua in modo significativo l'impatto e il rischio di spoofing.

Come funziona la sicurezza e-mail DMARC?

Il DMARC consente ad un'organizzazione di pubblicare nel suo record DNS delle politiche che definiscono le sue pratiche per l'autenticazione delle e-mail e fornisce istruzioni ai server di posta ricevuti su come farle rispettare. In sostanza, il DMARC aiuta i server di posta in ricezione a determinare se un messaggio in arrivo si "allinea" con ciò che si conosce del mittente e a gestire i messaggi che non si allineano.

In particolare, il DMARC consente ai server di posta in ricezione di verificare l'allineamento tra il nome di dominio "header from" e il nome di dominio "envelope from" utilizzato durante l'autenticazione SPF, e l'allineamento tra il nome di dominio "header from" e il "nome di dominio d=" nella firma DKIM.

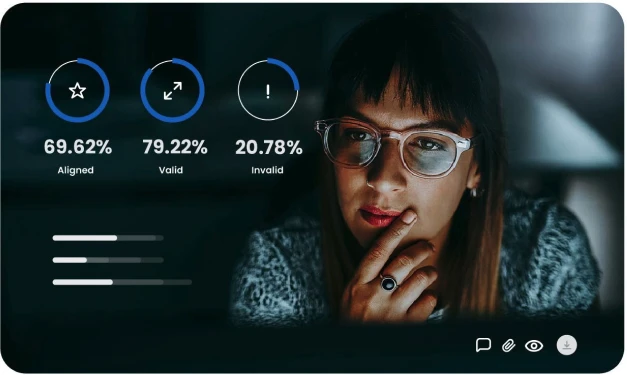

Se un messaggio non supera l'autenticazione e l'allineamento SPF e DKIM, i server di posta elettronica riceventi possono controllare la politica di sicurezza e-mail DMARC del mittente per decidere se accettare, bloccare o mettere in quarantena il messaggio e-mail. Il DMARC riporta anche il risultato di questa decisione al proprietario del dominio mittente, fornendo una visione più chiara dei messaggi inviati dal dominio.

Quali sono i vantaggi della sicurezza e-mail DMARC?

I vantaggi dell'implementazione della sicurezza e-mail DMARC includono:

- Prevenzione del phishing e di alcuni attacchi di spoofing. Una volta che il DMARC è stato implementato correttamente, può aiutare a proteggere un'organizzazione da alcuni tipi di cyberattacchi.

- Maggiore visibilità. Segnalando le e-mail in uscita inviate dal dominio di un'organizzazione, il framework di sicurezza e-mail DMARC fornisce informazioni su tutti i messaggi apparentemente inviati dal dominio dell'organizzazione o da provider di terze parti utilizzati dall'organizzazione.

- Risoluzione dei problemi di consegna. L'utilizzo del DMARC fornisce una visione dei problemi di autenticazione delle e-mail con SPF e DKIM.

Qual è la capacità del DMARC di proteggere dallo spoofing?

Il DMARC può aiutare a prevenire con successo lo spoofing diretto del dominio, in cui gli aggressori utilizzano l'esatto nome di dominio di un'organizzazione nell'indirizzo "da" di un'e-mail. Tuttavia, il DMARC non è in grado di prevenire lo spoofing di domini simili, in cui gli aggressori utilizzano un nome di dominio che è una versione leggermente alterata di un dominio legittimo. Inoltre, il DMARC non può impedire lo spoofing del nome visualizzato, in cui il nome del mittente sembra essere un contatto affidabile, anche se l'indirizzo e-mail "da" sottostante potrebbe non essere legittimo. Inoltre, il DMARC non può fornire protezione contro i domini appena registrati, che spesso vengono utilizzati per avviare attacchi per diverse ore o giorni prima di essere chiusi. Per questi motivi, la maggior parte delle organizzazioni opta per un approccio multilivello alla sicurezza delle e-mail, che utilizza il DMARC in associazione con una serie di altre difese.