Qué aprenderá en este artículo

Infórmese sobre el fraude cibernético, su impacto y las soluciones integrales de Mimecast para prevenir los ataques basados en el correo electrónico.

- Descubra las técnicas habituales, desde el phishing a los ataques DDoS, utilizadas para obtener información confidencial o perturbar las operaciones.

- Comprenda las graves consecuencias, incluidas las pérdidas financieras, las repercusiones legales y la interrupción del negocio.

- El enfoque integrado de Mimecast combina la detección avanzada de amenazas, la formación para la concienciación de los usuarios y la protección continua de los datos.

¿Qué es el ciberfraude?

El fraude cibernético es un término general para describir los delitos cometidos por los ciberatacantes a través de Internet. Estos delitos se cometen con la intención de adquirir ilegalmente y aprovechar la información sensible de una persona o empresa para obtener beneficios monetarios.

Ejemplos de fraude cibernético

Existen muchos tipos diferentes de fraude cibernético, pero todos tienen algo en común: el uso de la tecnología para cometer un delito. He aquí algunos ejemplos de fraude cibernético:

Phishing

Las estafas de phishing se centran generalmente en correos electrónicos maliciosos que, a primera vista, parecen correspondencia legítima de contactos de confianza. Puede tratarse de correos electrónicos con facturas falsas, solicitudes de renovación de contraseñas, mensajes de RR.HH. o de la dirección, etc.

Por ejemplo, un usuario puede recibir un correo electrónico de RR.HH. pidiéndole que actualice sus contraseñas haciendo clic en un enlace. Si se trata de un correo electrónico de phishing, el enlace redirigirá al usuario a un sitio que parece legítimo pero que en realidad ha sido creado por un ciberatacante. A continuación, el usuario añade sus datos, que el atacante utiliza para acceder a datos y materiales sensibles.

Malware

Se trata de software diseñado para dañar o inutilizar los ordenadores. Puede utilizarse para robar información personal, borrar archivos o incluso crear puertas traseras que permitan a los ciberdelincuentes hacerse con el control del ordenador de la víctima.

El ransomware

Un tipo de software malicioso que los ciberdelincuentes utilizan para cifrar los archivos de una víctima y exigir un pago para descifrarlos. Este tipo de ataque suele llevarse a cabo a través de enlaces maliciosos o archivos adjuntos de correo electrónico.

Ataques DDoS

Todos los ataques DDoS tienen un objetivo común: saturar un servidor o una red para interrumpir el rendimiento de un sitio objetivo. Suelen realizarse en forma de:

- Ataques volumétricos: Consumen todo el ancho de banda disponible entre el servidor objetivo previsto e Internet para crear un cuello de botella. Como su nombre indica, los ataques volumétricos se caracterizan por el envío de una gran cantidad de datos mediante amplificación, normalmente con la ayuda de una red de bots.

- Ataques de protocolo: Se dirigen a los puntos débiles de la tercera y cuarta capa de una pila de protocolos sobrecargando los recursos del servidor o de la red, como los cortafuegos.

- Ataques a la capa de aplicación: Ataca la capa en la que se generan y entregan las páginas web en respuesta a las consultas HTTP.

Ingeniería social

En las estafas de ingeniería social, los delincuentes apelan a las emociones de un individuo con el fin de manipularlo para que divulgue información confidencial. Normalmente, un delincuente comenzará estos ataques realizando una investigación sobre su objetivo previsto, recopilando información sobre el individuo a través de las redes sociales y consultas de búsqueda generales.

El ransomware

En las estafas de ingeniería social, los delincuentes apelan a las emociones de un individuo con el fin de manipularlo para que divulgue información confidencial. Normalmente, un delincuente comenzará estos ataques realizando una investigación sobre su objetivo previsto, recopilando información sobre el individuo a través de las redes sociales y consultas de búsqueda generales.

Una vez que hayan identificado los deseos o necesidades de un objetivo, se pondrán en contacto con él a través de las redes sociales, por correo electrónico o por teléfono, ofreciéndole un servicio. Una vez establecido el contacto, el ciberatacante intentará ganarse la confianza del individuo y le incitará a divulgar información sensible que puede darle acceso a cuentas personales.

Los peligros del fraude cibernético

El fraude cibernético va en aumento. Desde el spear-phishing y el ransomware hasta el fraude por correo electrónico de los directores ejecutivos y el compromiso del correo electrónico empresarial, los ataques de ciberfraude más peligrosos comienzan todos con un correo electrónico. Las estafas por correo electrónico tienen éxito una y otra vez porque se dirigen a su eslabón más débil: las personas. A pesar de todos sus esfuerzos y de la tecnología para detener los correos electrónicos fraudulentos, sólo hace falta la falta de vigilancia de un usuario para que se produzca un ataque de ciberfraude.

El impacto del fraude cibernético puede ser devastador. Las multas y los problemas legales son el resultado cuando se roba material sensible como información de clientes e información personal identificable. Un correo electrónico falso del director general puede engañar a un empleado para que transfiera grandes sumas de dinero a una cuenta fraudulenta. Y la perturbación del negocio por el ransomware y otros ataques de fraude cibernético puede conducir a la pérdida de negocio, clientes e ingresos.

La lucha contra el fraude cibernético requiere un enfoque a varios niveles que combine tecnología, formación y experiencia. Por eso, empresas de todo el mundo recurren a Mimecast en busca de soluciones para detener los ataques transmitidos por correo electrónico.

¿Cómo puede prevenir el fraude cibernético?

Puede ayudar a protegerse contra el fraude cibernético y prevenir los ataques con unos sencillos pasos:

- Mantenga actualizados el software y los dispositivos para asegurarse de que sus sistemas cuentan con las mejoras de seguridad más recientes.

- Asegúrese de que todos sus dispositivos están equipados con software antivirus y de protección contra malware.

- Utilice contraseñas diferentes y únicas para todas sus cuentas. No las haga iguales y evite utilizar contraseñas predecibles como fechas de nacimiento o nombres.

- Active la autenticación de dos factores en sus contraseñas para añadir una capa adicional de protección.

Detenga el fraude cibernético con Mimecast

Mimecast ofrece un servicio integral para la seguridad, el archivo y la continuidad del correo electrónico, proporcionando una solución todo en uno para defenderse del fraude cibernético.

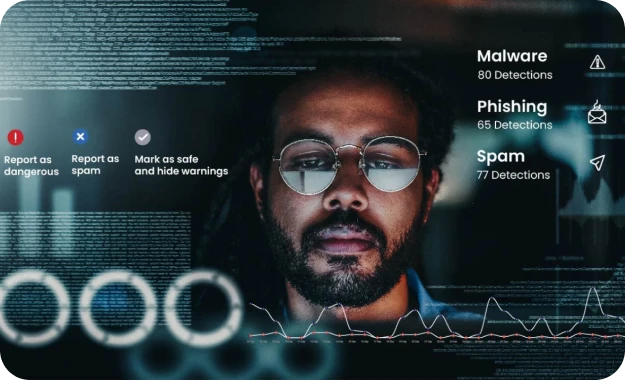

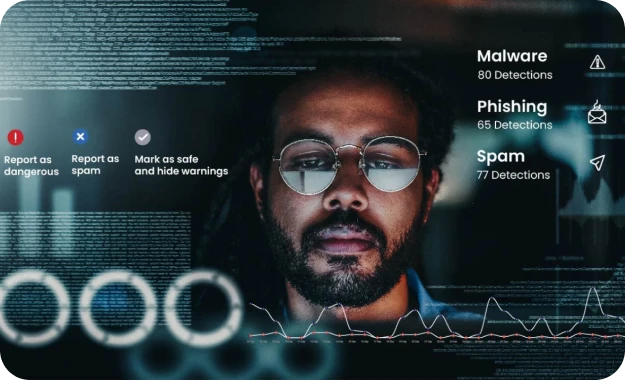

Comienza con la tecnología. Mimecast utiliza sofisticados motores de detección e inteligencia de amenazas para identificar las amenazas conocidas y emergentes y evitar que lleguen a su sistema de correo electrónico. El conjunto de servicios de seguridad de Mimecast incluye soluciones para combatir amenazas avanzadas como el ciberfraude, así como software antimalware y antispam para amenazas más rutinarias. Mimecast también ofrece tecnología para evitar fugas de datos y para enviar mensajes de correo electrónico y archivos adjuntos de gran tamaño de forma segura.

Para preparar mejor a los usuarios a defenderse contra el ciberfraude, Mimecast ofrece herramientas de Concienciación Dinámica del Usuario que forman a los empleados para que se lo piensen dos veces antes de hacer clic en un enlace o abrir un archivo adjunto, y para que reconozcan mejor las señales del ciberfraude y las amenazas del correo electrónico.

Y como puede resultar imposible detener todas las amenazas en todo momento, Mimecast ofrece una protección continua de los datos de correo electrónico y archivos a través de un cloud archive, lo que le permite mitigar el impacto de un ataque exitoso y proporcionar a los usuarios acceso a sus datos durante una interrupción.

Mimecast proporciona varias herramientas dirigidas a las técnicas habituales de los ataques de ciberfraude.

Attachment Protect analiza todos los archivos adjuntos de correo electrónico en busca de código que pueda ser malicioso, aislando preventivamente los archivos adjuntos sospechosos o transcribiéndolos a un formato seguro para su lectura por parte de los usuarios.

URL Protect impide que los usuarios hagan clic en enlaces de correo electrónico que puedan descargar malware o cargar sitios web maliciosos.

Impersonation Protect analiza todo el correo electrónico entrante en busca de indicios de fraude por suplantación de identidad y bloquea, pone en cuarentena o etiqueta los mensajes sospechosos con una alerta o advertencia.